Contexte

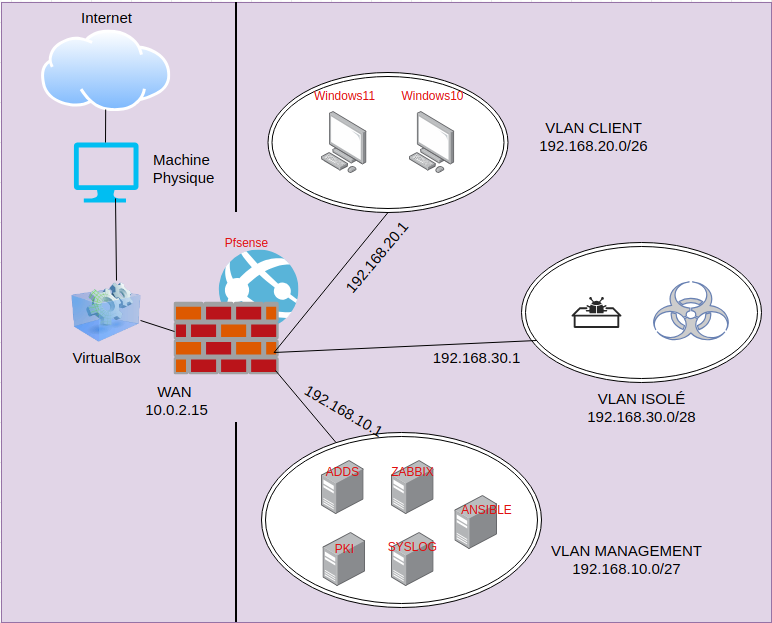

Ce projet a été conçu dans le cadre d’une candidature au poste d’apprenti Administrateur Systèmes & Réseaux chez Airbus Defence & Space. L’objectif était de simuler un environnement critique réaliste en reproduisant une architecture IT orientée cybersécurité, supervision, automatisation et gestion des certificats, tout en intégrant les pratiques MCO (Maintien en Condition Opérationnelle) et MCS (Maintien en Condition de Sécurité). L'accent a été mis sur la sécurisation des accès, la centralisation des logs, la supervision proactive et l’automatisation des configurations système. Ce projet est une simulation pédagogique conçue à des fins d’apprentissage personnel et de démonstration technique. Il ne contient aucune donnée ni architecture réelle d’Airbus Defence & Space.

Fonctionnalités

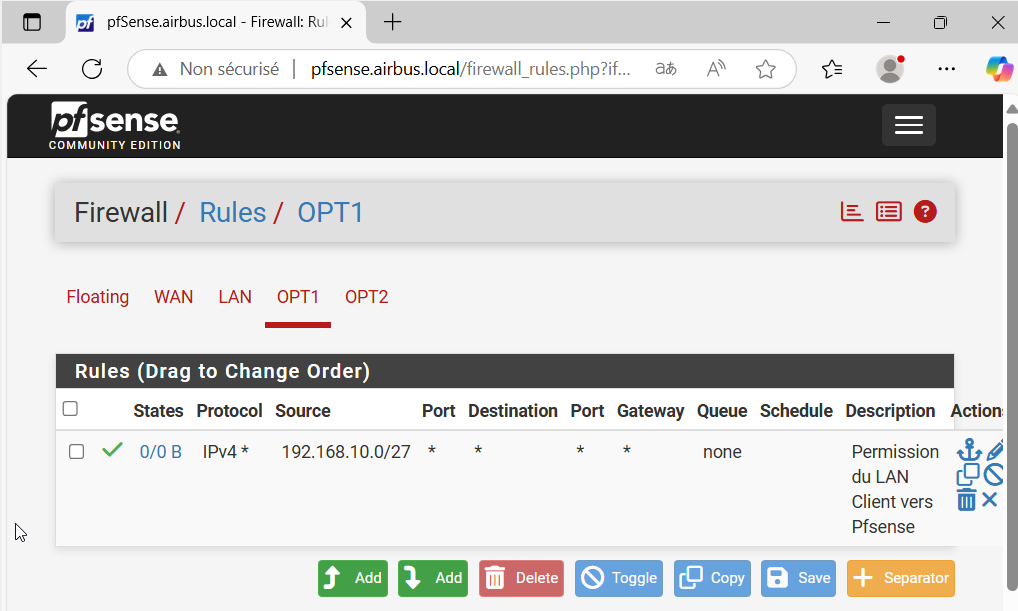

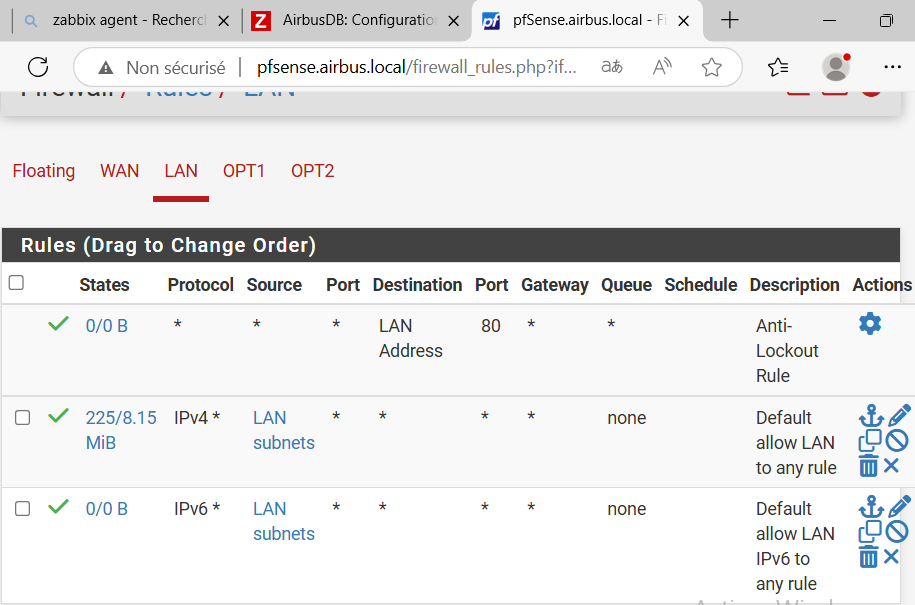

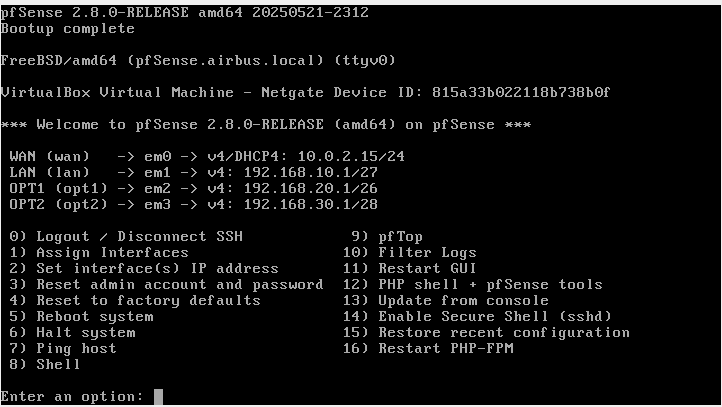

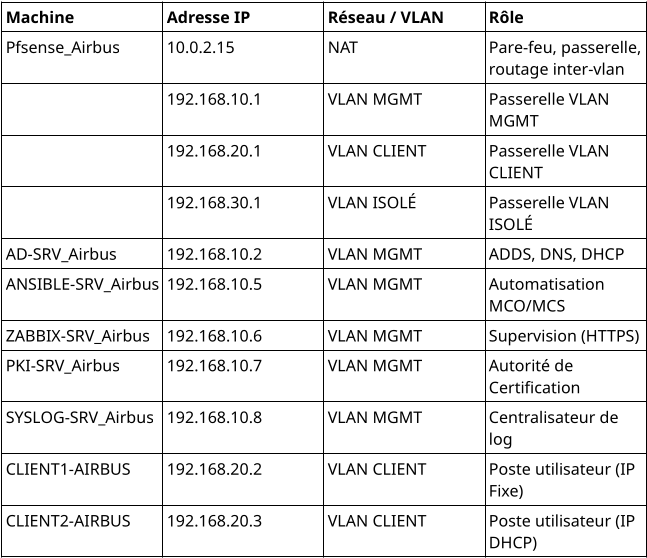

- Pare-feu & routage avec pfSense (gestion des VLANs, NAT, filtrage)

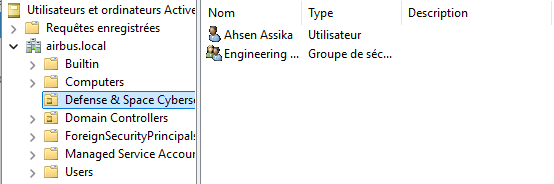

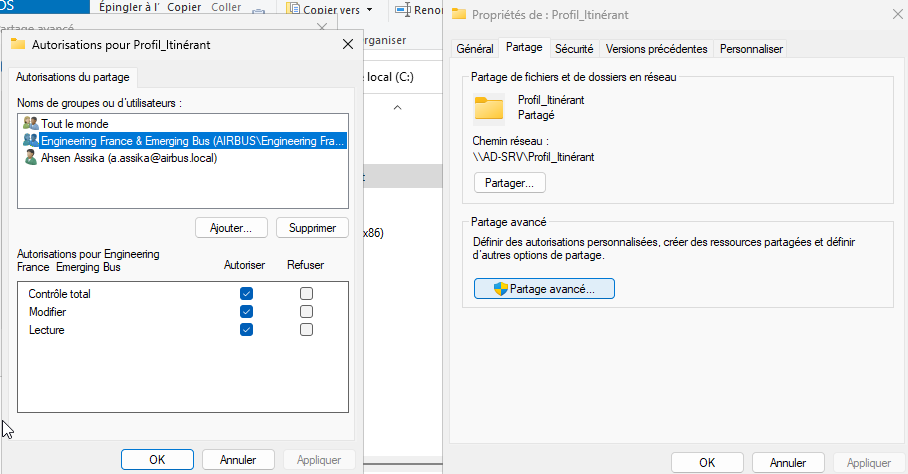

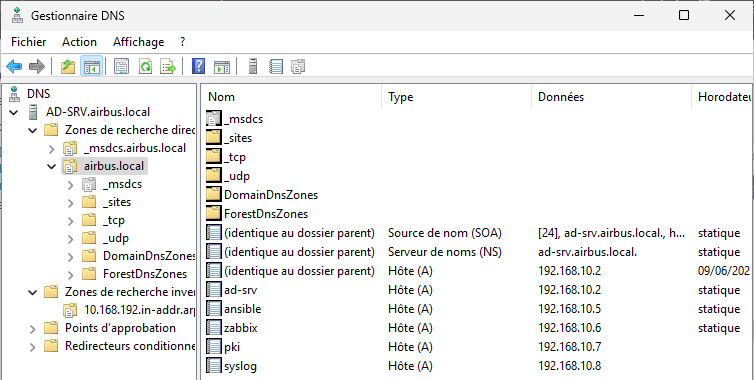

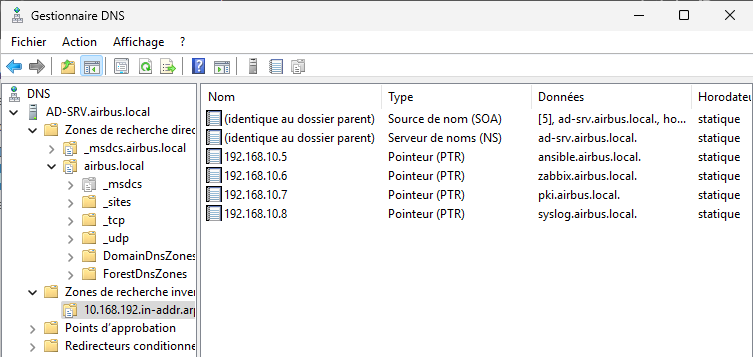

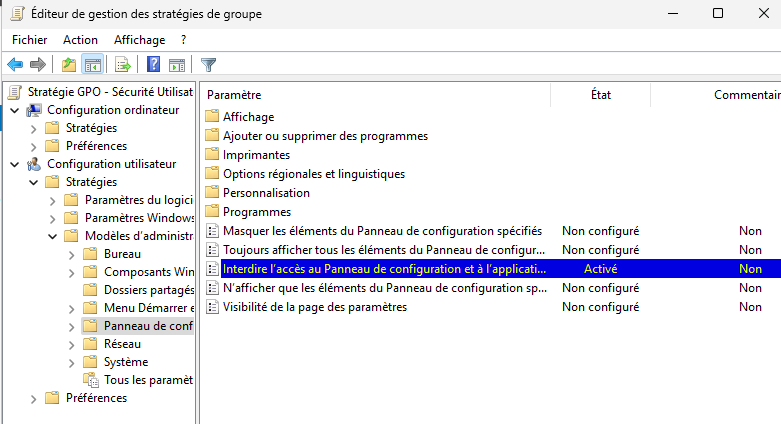

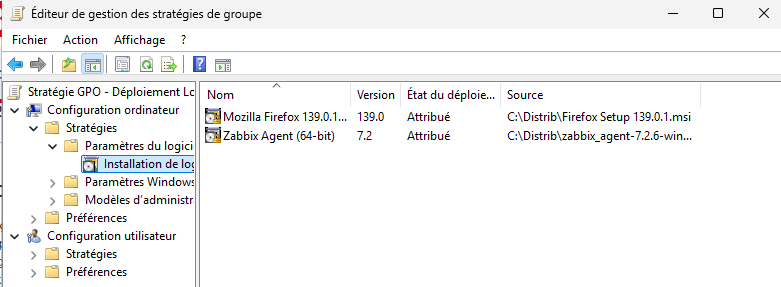

- Contrôleur de Domaine Active Directory (authentification, GPO)

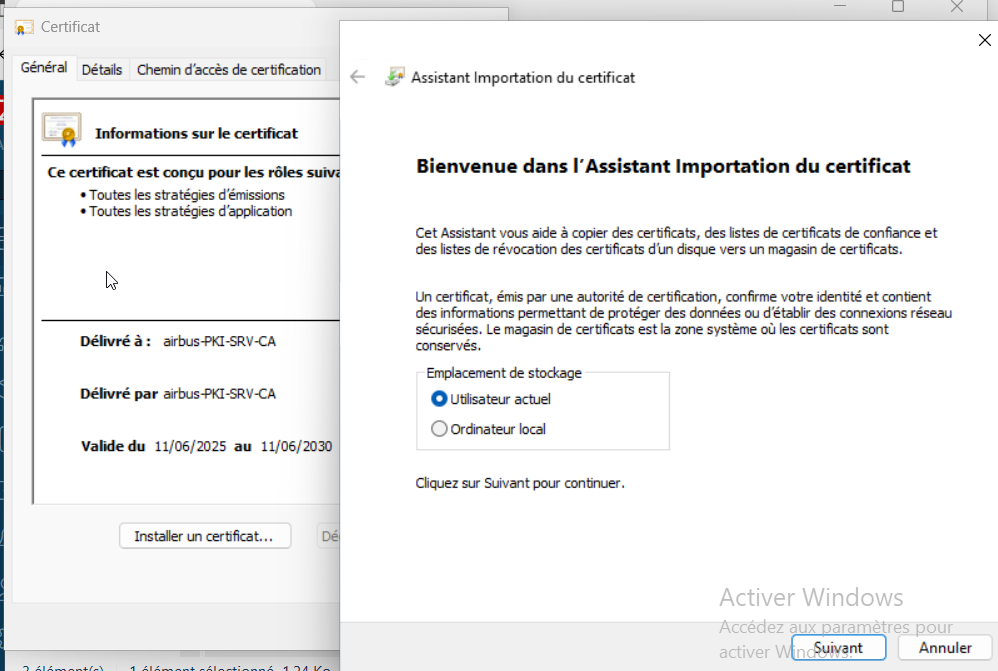

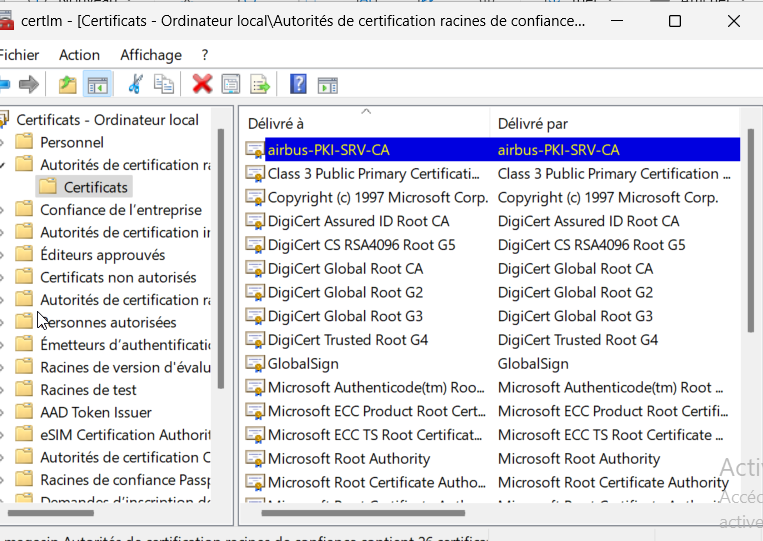

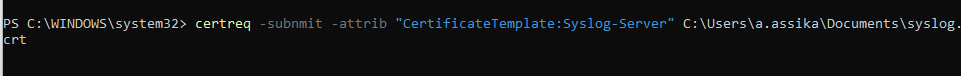

- Serveur PKI interne (certificats pour sécurisation des échanges)

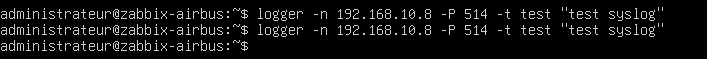

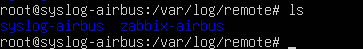

- Serveur Syslog (centralisation des logs système/sécurité)

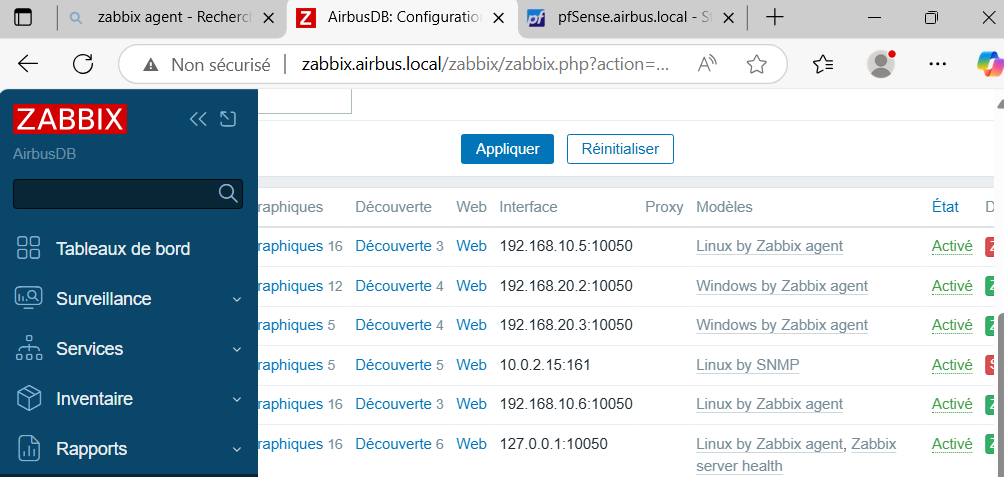

- Serveur Zabbix (supervision des machines et services critiques)

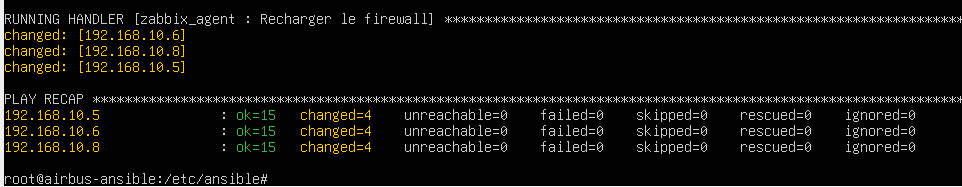

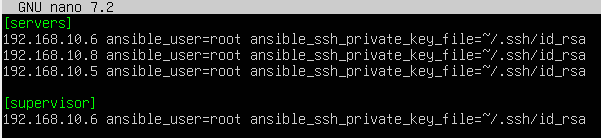

- Serveur Ansible (automatisation des déploiements et configurations)

- Clients Windows (postes utilisateurs rejoints au domaine)

Aperçus par fonctionnalité

Technologies utilisées

- VirtualBox

- pfSense

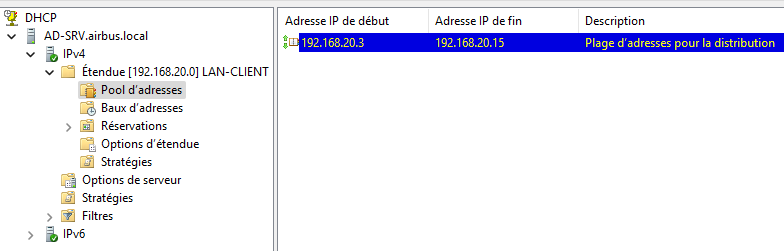

- Windows Server 2025 (ADDS, DNS, DHCP, Profil itinérant)

- Ubuntu Server 24.04

- ZZabbix Server + agents

- Ansible (rôles, inventaires personnalisés)

- VLANs, NAT, règles pare-feu, ICMP/HTTP/SSH supervisés

- Certificats internes, segmentation réseau, règles d’accès strictes

- Rsyslog (centralisation multi-hôtes)

Architecture réseau